Secure Shell (SSH) to protokół sieciowy, który dostarcza bezpieczny mechanizm transmisji danych pomiędzy systemami przez sieci IP. Zaprojektowany został do zastąpienia starego protokołu telnet, który przesyłał hasła otwartym tekstem przez sieć. SSH używa szyfrowania do zabezpieczenia kanału komunikacji i wykorzystuje cyfrowe sygnatury do uwierzytelniania. Ponadto sprawdza przesyłane w czasie sesji dane zapewniając ich integralność. SSH zawiera wiele narzędzi pozwalających użytkownikom na bezpieczne zdalne logowanie się, przesyłanie plików i wykonywanie komend, wykorzystuje przy tym silny mechanizm szyfrowania i uwierzytelniania użytkowników. Continue reading “SSH”

Klient LDAP

Lightweight Directory Access Protocol (LDAP) jest prostym protokołem sieciowym, który służy do uzyskiwania informacji przechowywanych w centralnym magazynie sieciowym. LDAP zaprojektowany został do pozyskiwania informacji o kontach użytkowników, grupach, usługach kalendarza a także innych systemowych i sieciowych danych. Może być używany do autoryzacji użytkowników przez sieć zamiast składować i zarządzać danymi o użytkownikach na systemach lokalnych. Continue reading “Klient LDAP”

Klient serwera NTP

Network Time Protocol (NTP) to sieciowy protokół przeznaczony do synchronizacji zegara systemowego z bardziej wiarygodnymi dostawcami czasu. Korzystając z tego protokołu można skonfigurować system jako serwer, peer lub klienta. Instalując oprogramowanie do obsługi NTP automatycznie otrzymujemy prekonfugurowanego klienta NTP. Wystarczy dodać do autostartu i uruchomić demona ntpd i system zacznie synchronizację czasu z jednym z predefiniowanych serwerów. Continue reading “Klient serwera NTP”

Firewall

Firewall to warstwa ochronna skonfigurowana pomiędzy siecią prywatną i publiczną (Internetem). Istnieje wiele rodzajów firewalli, jeden z nich przeprowadza filtrowanie pakietów. Pakiet danych powstaje w procesie zwanym enkapsulacją, polegającym na dodawaniu informacji nagłówkowych do komunikatu w czasie formowaniu pakiety. Nagłówek zawiera takie informacje jak: źródłowy i docelowy adres IP, port i typ danych. W oparciu o zdefiniowane reguły firewall przechwytuje wszystkie przychodzące i wychodzące pakiety, sprawdza nagłówek i podejmuje decyzję czy puścić pakiet dalej. Continue reading “Firewall”

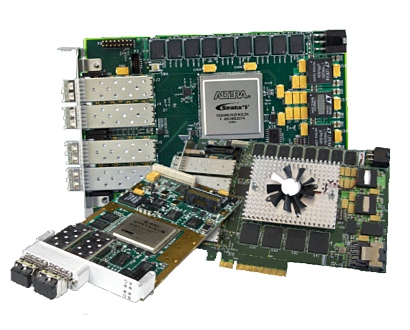

Interfejsy sieciowe

W starszych wersjach RHEL karty sieciowe nazywane były automatycznie przez system eth (ethernet), em (embedded), wlan (wireless lan) i numeracja zaczynała się od 0 i zwiększana była o 1 wraz z wykrywaniem przez system nowych interfejsów w czasie startu systemu. Jeżeli w serwerze było zainstalowanych kilka kart to istniało prawdopodobieństwo zmiany numeru karty co mogło skutkować problemami. Począwszy od RHEL 7.0 domyślny schemat nazewnictwa interfejsów sieciowych oparty jest o wiele reguł określanych przez systemd i udev, które to przypisują kartom numery na podstawie informacji z BIOSu, topologii i położenia karty. Continue reading “Interfejsy sieciowe”